Turinys

- Įvadas

- Veiksmų, kurių reikia norint sukonfigūruoti nuotolinio darbalaukio šliuzą „Windows Server 2016“, santrauka

- Išsamūs nuotolinio darbalaukio šliuzo „Windows Server 2016“ konfigūravimo veiksmai

- Nuotolinio darbalaukio paslaugų vaidmens pridėjimas

- Nuotolinio darbalaukio šliuzo paslaugos vaidmens pridėjimas

- Sukurkite ryšio įgaliojimo politiką ir išteklių patvirtinimo politiką

- Sukurkite RD šliuzo prieigos teisių politiką

- Ryšio autorizavimo politika

- Sukurkite išteklių autorizavimo politiką

- SSL sertifikatas

- Nuotolinio darbalaukio šliuzo serverio bandymas gali pasiekti tinklo išteklius

- Ugniasienės konfigūravimas

- Nuotolinio darbalaukio kliento konfigūravimas naudojant nuotolinio darbalaukio šliuzo nustatymus

- Santrauka

- Susijęs straipsnis

Pabaigtas sistemų administratorius / inžinierius, turintis daugiau nei 10 metų patirtį serverio infrastruktūros ir duomenų centro operacijų valdyme.

Įvadas

Šioje pamokoje bus atlikti nuotolinio darbalaukio šliuzo diegimo „Windows Server 2016“ serveryje žingsniai. Nuotolinio darbalaukio šliuzas dažnai naudojamas norint nuotolinio darbalaukio klientams prisijungti iš interneto prie serverių, esančių už nuotolinio darbalaukio šliuzo, esančio įmonės tinkle. Nuotolinio darbalaukio šliuzas veikia kaip „šuolis“, išskyrus tai, kad jis niekada nepriima vartotojų nuotolinio darbalaukio jungčių. Jis patikrina, ar vartotojas priklauso grupei, kuriai leidžiama nuotoliniu būdu, ir patikrina, ar vartotojui leidžiama nutolti nuo paskirties serverio, prieš leidžiant seansą paskirties serveriui.

Veiksmų, kurių reikia norint sukonfigūruoti nuotolinio darbalaukio šliuzą „Windows Server 2016“, santrauka

Toliau pateikiama veiksmų, reikalingų norint sukonfigūruoti nuotolinio darbalaukio šliuzą sistemoje „Windows Server 2016“, santrauka. Naudokite jį kaip kontrolinį sąrašą, kad įsitikintumėte, jog viskas aprėpta.

- Prisijunkite prie „Windows 2016“ serverio prie „Active Directory“ domeno.

- Pridėti Nuotolinio darbalaukio paslaugos vaidmuo.

- Sukurti Ryšio autorizavimo politika. Ši politika nurodo, kurioms grupėms leidžiama tai pasiekti Nuotolinio darbalaukio vartai.

- Sukurti Išteklių autorizavimo politika. Ši politika nurodo, kuriems serveriams leidžiama prieiga prie kurių grupių.

- Pirkite ir SSL sertifikatas iš valstybinės sertifikavimo įstaigos. (Galite ieškoti internete, kad sužinotumėte, iš kur tai įsigyti. Šioje erdvėje nemokama reklama)

- Taikyti SSL sertifikatas į Nuotolinio darbalaukio vartai.

- Priimkite numatytąjį nuotolinio darbalaukio šliuzo TCP prievadą 443 arba pakeiskite jį kitu prievado numeriu.

- Išbandykite nuotolinio darbalaukio ryšį su serveriu, esančiu už nuotolinio darbalaukio šliuzo TIESIOGIAI iš nuotolinio darbalaukio šliuzo serverio. Taip siekiama užtikrinti, kad yra nuotolinio darbalaukio šliuzo ir serverių, prie kurių klientai turės prisijungti, ryšys.

- Pakeiskite ugniasienės taisykles, kad nuotolinio darbalaukio šliuzo prievadą leistumėte nuotolinio darbalaukio šliuzo serveriui.

- Iš interneto išbandykite nuotolinio darbalaukio ryšį su serveriu, esančiu už nuotolinio darbalaukio šliuzo. Turite sukonfigūruoti nuotolinio darbalaukio klientą su nuotolinio darbalaukio šliuzo adresu ir prievado numeriu. PASTABA: Senesnėse nuotolinio darbalaukio ryšio versijose, pateiktose kartu su „Windows 7“ ir „Windows 2008R2“, yra nuotolinio darbalaukio šliuzo nustatymai, tačiau jis neveikia. Gera praktika yra atsisiųsti naujausią nuotolinio darbalaukio ryšio versiją.

Norėdami sužinoti, kaip sukonfigūruoti nuotolinio darbalaukio ryšio klientą naudoti nuotolinio darbalaukio šliuzą, galite sekti

Išsamūs nuotolinio darbalaukio šliuzo „Windows Server 2016“ konfigūravimo veiksmai

Šioje pamokoje išsamiai parodoma, kaip sukonfigūruoti nuotolinio darbalaukio šliuzą sistemoje „Windows Server 2016“.

Nuotolinio darbalaukio paslaugų vaidmens pridėjimas

Atidarykite Server Manager ir spustelėkite Pridėkite vaidmenis ir funkcijas.

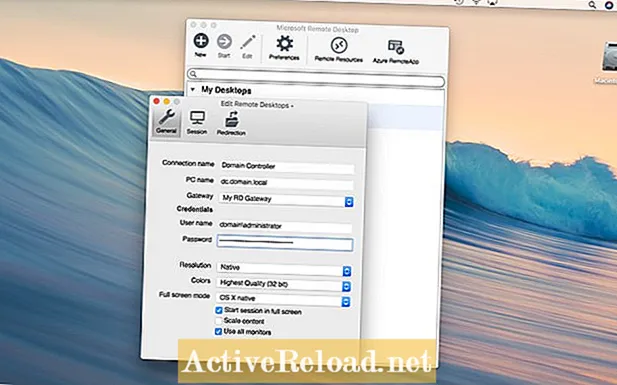

Pasirinkite Nuotolinio darbalaukio vartai ir spustelėkite Pirmyn. Jei norime, atsiras langas pridėti funkcijų, reikalingų nuotolinio darbalaukio šliuzui. Spustelėkite Pridėti funkcijas. Spustelėkite Kitas. Spustelėkite Kitas tinklo politikos ir prieigos paslaugų diegimui. Spustelėkite Kitas įtraukiant žiniatinklio serverio vaidmenį (IIS). Priimkite numatytuosius žiniatinklio serverio vaidmens paslaugų pasirinkimus ir spustelėkite Kitas. Spustelėkite Diegti. Diegimas sėkmingas. Atidarykite Nuotolinio darbalaukio šliuzų tvarkyklę. Tai daroma iš serverio tvarkyklės meniu Įrankiai. Kairiojoje srityje eikite į Politika, spustelėkite Ryšio autorizavimo politika. Ant Veiksmai srityje dešiniuoju pelės mygtuku spustelėkite Sukurti naują politikąir pasirinkite burtininkas. Pasirinkite Sukurkite RD CAP ir RD RAP (rekomenduojama) ir spustelėkite Kitas. Ryšio autorizavimo politika užtikrina, kad tik pasirinktoms grupėms (t. Y. Grupės nariams) leidžiama naudoti nuotolinio darbalaukio šliuzą prieigai prie išteklių, esančių už nuotolinio darbalaukio šliuzo. Galite naudoti grupes pagal aktyvius katalogo vartotojus arba grupes pagal aktyvius katalogo kompiuterio objektus. Norint suteikti lankstumo, atsižvelgiant į tai, kokias mašinas vartotojai gali valdyti nuotoliniu būdu, rekomenduoju naudoti vartotojų grupes. Pavadinkite politiką. Intuityvus vardas yra Leidžiama naudoti-RDGateway, spustelėkite Kitas. Spustelėkite Pridėti grupę. Šios pamokos tikslais pasirenku Domeno administratoriai grupė. Paprastai jūs kurtumėte kita vartotojų grupė kuriuos pridedate vartotojams, kuriems norite leisti naudoti nuotolinio darbalaukio šliuzą. Galite kurti grupes pagal tai, kokius išteklius vartotojams reikia pasiekti. Tokiu būdu šias grupes galite pridėti čia ir vėliau naudoti šias grupes išteklių patvirtinimo politikoje. Mes nenaudosime kliento kompiuterio grupės narystės. Ši parinktis leidžia leisti prisijungti pagal kompiuterius, iš kurių klientai jungiasi. Šie kompiuteriai turi būti prijungti prie domeno ir tas domenas tam tikrais būdais yra susijęs su domenu, kurio dalis yra nuotolinio darbalaukio šliuzas. Spustelėkite Kitas. Priimkite numatytąjį įrenginio peradresavimo nustatymą ir spustelėkite Pirmyn. Įveskite skirtojo laiko reikšmes, kaip nurodyta toliau. Spustelėkite Pirmyn. Spustelėkite Pirmyn. Išteklių prieigos politika naudojama norint apriboti prieigą prie serverių, atsižvelgiant į grupės narystę. Turėsite sukurti aktyvias katalogų grupes ir pridėti serverius kaip šių grupių narius. Idealiu atveju šios grupės yra kuriamos pagal funkcionalumą arba pagal skyriaus nuosavybę. Šios serverių grupės yra tinklo ištekliai, kurie turi būti priskirti vartotojų grupėms, kad vartotojai galėtų prie jų prisijungti. Galite sukurti kelias išteklių autorizavimo strategijas, kad tam tikriems vartotojams būtų suteikta prieiga prie tam tikrų serverių. Pasirinkite Vartotojų grupės, kurioms leidžiama prieiga prie tinklo išteklių, t. Y. Gali nuotoliniu būdu valdyti tinklo serverius. Šioje pamokoje aš pasirinksiu domeno administratorių grupę, nes kaip grupę, kuri gali naudoti nuotolinio darbalaukio šliuzą, jau pasirinkau domeno administratorius. Tada spustelėkite Pirmyn. Pasirinkite grupę, kurioje yra serveriai, į kuriuos norite, kad aukščiau nurodytos vartotojų grupės galėtų nuotoliniu būdu valdyti darbalaukį. Spustelėkite Naršyti. Šioje pamokoje naudosime įmontuotą grupę, vadinamą domeno valdikliais. Galite sukurti papildomas grupes, kuriose yra serverių, susijusių ar priklausančių tam tikriems padaliniams. Tokiu būdu atlikdami ankstesnius veiksmus galite priskirti grupes pagal skyriaus vartotojus ir leisti jiems pasiekti tik tam tikrus serverius. Spustelėkite Tikrinti pavadinimą, kad įsitikintumėte, jog grupė yra, ir tada spustelėkite Gerai. Spustelėkite Pirmyn. Jei nuotolinio darbalaukio prievadas serveriuose buvo pakeistas iš numatytojo, naudokite šį ekraną nurodydami prievadą. Kitu atveju pasirinkite Leisti ryšius tik su 3389 prievadu. Spustelėkite Pirmyn. Spustelėkite Baigti. Spustelėkite Uždaryti. Nuotolinio darbalaukio šliuze turi būti įdiegtas SSL sertifikatas. Galite įsigyti SSL sertifikatą, skirtą visiškai kvalifikuotam nuotolinio darbalaukio šliuzo interneto domeno vardui, arba įsigyti pakaitinės kortelės SSL sertifikatą domenui. Norėdami įdiegti SSL sertifikatą, pirmiausia spustelėkite nuotolinio darbalaukio serverio pavadinimą nuotolinio darbalaukio šliuzo valdymo konsolėje. Jei įsigijote ir gavote SSL sertifikatą, nukopijuokite jį į bet kurią serverio vietą. Pasirinkite Importuokite sertifikatą į „RD Gateway“ ir naršykite iki sertifikato, kad jį importuotumėte. Nesu įsigijęs šios pamokos SSL sertifikato, todėl naudosiu pačių pasirašytą sertifikatą. Tai leis nuotolinio darbalaukio šliuzui veikti iš kai kurių klientų, pvz., „Microsoft“ nuotolinio darbalaukio, skirto „Mac“, tačiau bandydami prisijungti, būsime paraginti įspėti apie sertifikatą. Po to galime pasirinkti tęsti. Tačiau jis neveiks su naujausia „Windows“ nuotolinio darbalaukio ryšio kliento versija (bandymo tikslais yra tam tikrų problemų). Tu PRIVALO naudoti patikimas SSL sertifikatas savo gamybinio nuotolinio darbalaukio šliuze ir tai reiškia viešojo SSL sertifikato pirkimą. Galite nustatyti savo PKI infrastruktūrą savo aktyviame katalogo domene ir priskirti savo SSL sertifikatą. Jei kliento mašina yra domeno dalis, ji turėtų pasitikėti jūsų domeno CA. Tačiau nuotolinio darbalaukio šliuzo aplinkos dažnai naudojamos tam, kad išoriniai rangovai, turintys savo nešiojamus kompiuterius, galėtų naudotis tinklo ištekliais. Todėl geriausia naudoti patikimos šaknies institucijos SSL. Šioje pamokoje sugeneruosime savarankiškai pasirašytą sertifikatą spustelėdami Sukurti ir importuoti sertifikatą . Pažymėjimo pavadinimui įveskite šio nuotolinio darbalaukio šliuzo FQDN interneto pavadinimą, pvz. rdgateway.yourdomain.com. Šioje pamokoje naudosiu interneto IP adresą, kuris bus susietas su šiuo serveriu. Dabar sėkmingai įdiegėme savarankiškai pasirašytą SSL sertifikatą TCP prievade 443 (numatytasis SSL prievadas). Nuotolinio darbalaukio šliuzo SSL prievadą galime pakeisti kitu prievado numeriu. Tai kartais daro įmonės bandydamos apgauti įsilaužėlius, kurie gali būti nukreipti į 443 prievadą, nes tai yra numatytasis SSL prievadas. Norėdami pakeisti RD šliuzo SSL prievado numerį, dešiniuoju pelės mygtuku spustelėkite serverio pavadinimą ir nuotolinio darbalaukio šliuzo valdymo konsolėje pasirinkite ypatybes. Mes pakeisime prievadą į 4430. Mes naudosime šį prievadą savo mokymo programoje, kad galėtumėte sužinoti, kaip nuotolinio darbalaukio kliente sukonfigūruoti kitą prievado numerį. Turime išbandyti nuotolinio darbalaukio šliuzo ir tinklo išteklių, prie kurių klientams reikės prisijungti, ryšį. Tiksliau, turime išbandyti RDP srautą naudodami nuotolinio darbalaukio klientą, kad prisijungtume prie leidžiamų serverių. Domeno valdytojams leidome pasiekti domeno valdiklius per nuotolinio darbalaukio šliuzą, o domenų administratorių grupei leidome naudoti nuotolinio darbalaukio šliuzą, naudodamiesi prieigos teisių politika. Dabar išbandysime prisijungimą prie domeno valdiklių iš nuotolinio darbalaukio šliuzo. Patvirtinome, kad galime pasiekti domeno valdiklius naudodami nuotolinio darbalaukio šliuzą. Dabar turime užtikrinti, kad išoriniai klientai galėtų pasiekti nuotolinio darbalaukio šliuzą. Kadangi mes prisijungsime prie nuotolinio darbalaukio šliuzo iš interneto, turėsime modifikuoti ugniasienę, kad galėtume pasiekti prieigą prie nuotolinio darbalaukio šliuzo prievado. Atlikdami ankstesnius veiksmus, mes pakeitėme nuotolinio darbalaukio šliuzo TCP prievadą į 4430. Tai reiškia, kad turime leisti TCP prievadą 4430 įeiti į užkardą ir į paskirties prievadą 4430 nuotolinio darbalaukio šliuze. Jei būtume naudoję numatytąjį 443 prievadą, vietoje to turėtume leisti TCP prievadą 443. Konfigūruodami nuotolinio darbalaukio klientą, palaikantį nuotolinio darbalaukio šliuzą ir prisijungdami naudodami nuotolinio darbalaukio šliuzą, visada atminkite, kad Kompiuteris serverio, prie kurio norite prisijungti, pavadinimas yra vietinio serverio pavadinimas tai galima išspręsti naudojant nuotolinio darbalaukio šliuzą. Įeinant į Nuotolinio darbalaukio vartai išsamią informaciją kliente, turite nurodyti prievadą, jei nenaudojate numatytojo 443 SSL prievado. Mūsų atveju turime įvesti rdgateway.yourdomain.com:4430 kaip nuotolinio darbalaukio šliuzo serverį. Jei būtume naudoję numatytąjį prievadą, mums tiesiog reikia įvesti FQDN be prievado numerio, pvz. rdgateway.yourdomain.com . Tai užbaigia veiksmus, susijusius su nuotolinio darbalaukio šliuzo „Windows Server 2016“ nustatymu. Dabar galėsite sukonfigūruoti nuotolinio darbalaukio klientą prisijungti naudodami nuotolinio darbalaukio šliuzą. PASTABA: Įsitikinkite, kad naudojate naujausią nuotolinio darbalaukio kliento versiją, nes mačiau, kad ankstesnė versija, pateikta kartu su „Windows 7“, negali prisijungti, net jei joje yra nuotolinio darbalaukio šliuzo nustatymai. Parašysiu tolesnį straipsnį apie tai, kaip sukonfigūruoti nuotolinio darbalaukio klientą naudoti nuotolinio darbalaukio šliuzą. Šis straipsnis yra tikslus ir tikras, kiek autorius žino. Turinys skirtas tik informaciniams ar pramoginiams tikslams ir nepakeičia asmeninių ar profesionalių patarimų verslo, finansų, teisiniais ar techniniais klausimais.

Nuotolinio darbalaukio šliuzo paslaugos vaidmens pridėjimas

Sukurkite ryšio įgaliojimo politiką ir išteklių patvirtinimo politiką

Sukurkite RD šliuzo prieigos teisių politiką

Ryšio autorizavimo politika

Sukurkite išteklių autorizavimo politiką

SSL sertifikatas

Nuotolinio darbalaukio šliuzo serverio bandymas gali pasiekti tinklo išteklius

Ugniasienės konfigūravimas

Nuotolinio darbalaukio kliento konfigūravimas naudojant nuotolinio darbalaukio šliuzo nustatymus

Santrauka

Susijęs straipsnis

Šioje pamokoje bus parodyta, kaip įdiegti nuotolinio darbalaukio paslaugas „Windows Server 2016“, tačiau ją galima pritaikyti „Windows 2012“ arba „Windows 2012R2“. Veiksmai yra pagrįsti scenarijumi, kai šiuo metu nėra „Windows 2012“ ar „l“ nuotolinio darbalaukio paslaugų