Turinys

- Kodėl reikia sukurti įsilaužimo aptikimo sistemą?

- „Snort“ paketo diegimas

- „Oinkmaster“ kodo gavimas

- Norėdami gauti „Oinkmaster“ kodą, atlikite toliau nurodytus veiksmus:

- „Snort“ įveskite „Oinkmaster“ kodą

- Rankinis taisyklių atnaujinimas

- Sąsajų pridėjimas

- Sąsajos konfigūravimas

- Taisyklių kategorijų pasirinkimas

- Koks yra taisyklių kategorijų tikslas?

- Kaip galėčiau gauti daugiau informacijos apie taisyklių kategorijas?

- Populiarios „Snort“ taisyklių kategorijos

- Išankstinio procesoriaus ir srauto nustatymai

- Sąsajų paleidimas

- Jei šniurkščioti nepavyksta

- Tikrinama, ar nėra perspėjimų

Samas dirba kaip algoritminės prekybos įmonės tinklo analitikas. Informacinių technologijų bakalauro laipsnį jis įgijo UMKC.

Kodėl reikia sukurti įsilaužimo aptikimo sistemą?

Įsilaužėliai, virusai ir kitos grėsmės nuolat tikrina jūsų tinklą ir ieško būdų, kaip patekti. Tam, kad būtų pažeistas visas tinklas, reikia tik vienos nulaužtos mašinos. Dėl šių priežasčių rekomenduoju sukurti įsilaužimo aptikimo sistemą, kad galėtumėte apsaugoti savo sistemas ir stebėti įvairias grėsmes internete.

„Snort“ yra atvirojo kodo IDS, kurį galima lengvai įdiegti „pfSense“ užkardoje, siekiant apsaugoti namų ar įmonės tinklą nuo įsibrovėlių. „Snort“ taip pat gali būti sukonfigūruotas veikti kaip įsilaužimų prevencijos sistema (IPS), todėl ji yra labai lanksti.

Šiame straipsnyje aprašysiu „Snort“ diegimo ir konfigūravimo procesą „pfSense 2.0“, kad galėtumėte pradėti analizuoti srautą realiuoju laiku.

„Snort“ paketo diegimas

Norėdami pradėti naudotis „Snort“, turite įdiegti paketą naudodami „pfSense“ paketų tvarkyklę. Paketų tvarkyklė yra „pfSense“ žiniatinklio GUI sistemos meniu.

Paketų sąraše suraskite „Snort“ ir dešinėje pusėje spustelėkite pliuso simbolį, kad pradėtumėte diegimą.

Įprasta, kad įdiegimas užtrunka keletą minučių, jis turi keletą priklausomybių, kurias „pfSense“ pirmiausia turi atsisiųsti ir įdiegti.

Baigę diegti, „Snort“ bus rodomi paslaugų meniu.

„Snort“ galima įdiegti naudojant „pfSense“ paketų tvarkyklę.

„Oinkmaster“ kodo gavimas

Kad „Snort“ būtų naudingas, jį reikia atnaujinti pagal naujausius taisyklių rinkinius. „Snort“ paketas gali automatiškai atnaujinti šias taisykles jums, tačiau pirmiausia turite gauti „Oinkmaster“ kodą.

Yra du skirtingi „Snort“ taisyklių rinkiniai:

- Abonento išleidimo rinkinys yra naujausias turimas taisyklių rinkinys. Realaus laiko prieigai prie šių taisyklių reikalinga mokama metinė prenumerata.

- Kita taisyklių versija yra registruoto vartotojo leidimas, kuris yra visiškai nemokamas visiems, kurie užsiregistruoja „Snort.org“ svetainėje.

Pagrindinis skirtumas tarp dviejų taisyklių rinkinių yra tas, kad registruoto vartotojo leidimo taisyklės atsilieka nuo 30 dienų nuo prenumeratos taisyklių. Jei norite gauti naujausią apsaugą, turėtumėte įsigyti prenumeratą.

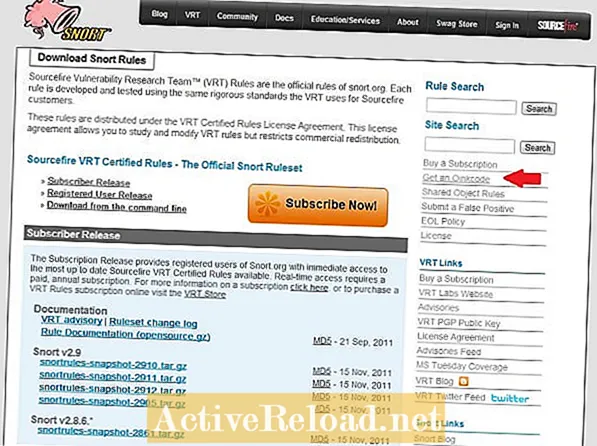

Norėdami gauti „Oinkmaster“ kodą, atlikite toliau nurodytus veiksmus:

- Norėdami atsisiųsti reikiamą versiją, apsilankykite „Snort“ taisyklių tinklalapyje.

- Spustelėkite „Prisiregistruoti gauti paskyrą“ ir sukurkite „Snort“ paskyrą.

- Patvirtinę savo sąskaitą, prisijunkite prie „Snort.org“.

- Viršutinėje nuorodų juostoje spustelėkite „Mano paskyra“.

- Spustelėkite skirtuką „Prenumeratos ir„ Oinkcode “.

- Spustelėkite nuorodą „Oinkcodes“, tada spustelėkite „Generuoti kodą“.

Kodas liks saugomas jūsų paskyroje, kad prireikus galėtumėte jį gauti vėliau. Šį kodą reikės įvesti į „Snort“ nustatymus „pfSense“.

Norint atsisiųsti taisykles iš „Snort.org“, reikalingas „Oinkmaster“ kodas.

„Snort“ įveskite „Oinkmaster“ kodą

Gavę „Oinkcode“, jį reikia įvesti „Snort“ paketo nustatymuose. „Snort“ nustatymų puslapis pasirodys žiniatinklio sąsajos paslaugų meniu. Jei jo nematyti, įsitikinkite, kad paketas įdiegtas, ir prireikus iš naujo įdiekite paketą.

„Oinkcode“ turi būti įvestas „Snort“ nustatymų visuotinių nustatymų puslapyje. Taip pat norėčiau pažymėti langelį, kad įgalintumėte kylančių grėsmių taisykles. ET taisykles prižiūri atvirojo kodo bendruomenė ir gali pateikti keletą papildomų taisyklių, kurių gali nebūti „Snort“ rinkinyje.

Automatiniai naujinimai

Pagal numatytuosius nustatymus „Snort“ paketas neatnaujins taisyklių automatiškai. Rekomenduojamas atnaujinimo intervalas yra kartą per 12 valandų, tačiau galite tai pakeisti pagal savo aplinką.

Nepamirškite spustelėti mygtuko „išsaugoti“, kai baigsite atlikti pakeitimus.

Rankinis taisyklių atnaujinimas

„Snort“ nėra jokių taisyklių, todėl turėsite jas rankiniu būdu atnaujinti pirmą kartą. Norėdami paleisti naujinimą rankiniu būdu, spustelėkite naujinimų skirtuką ir spustelėkite mygtuką Naujinimo taisyklės.

Paketas atsisiųs naujausius taisyklių rinkinius iš „Snort.org“ ir „kylančias grėsmes“, jei pasirinkote šią parinktį.

Baigus naujinimus, taisyklės bus išgautos ir parengtos naudoti.

Pirmą kartą nustatant „Snort“, taisykles reikia atsisiųsti rankiniu būdu.

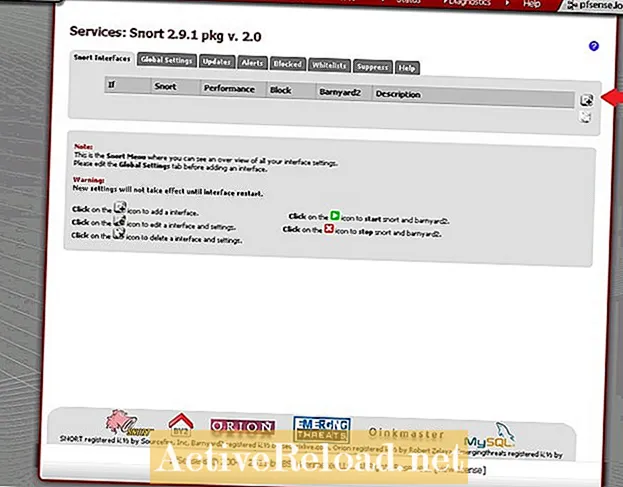

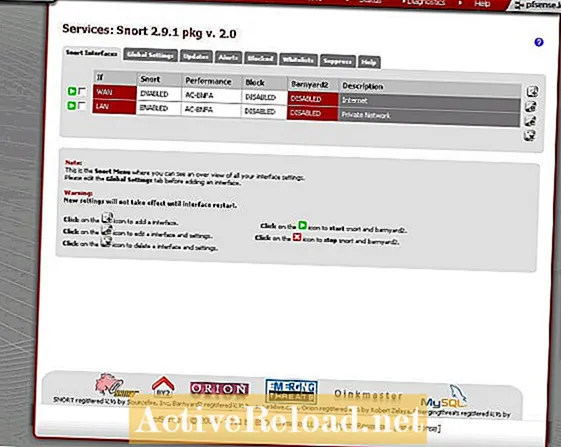

Sąsajų pridėjimas

Kad „Snort“ galėtų pradėti veikti kaip įsibrovimo aptikimo sistema, turite priskirti sąsajas, kurias jis galėtų stebėti. Tipinė konfigūracija yra „Snort“, skirta stebėti bet kokias WAN sąsajas. Kita dažniausiai naudojama konfigūracija yra „Snort“, skirta WAN ir LAN sąsajai stebėti.

LAN sąsajos stebėjimas gali suteikti tam tikrą matomumą atakoms, vykstančioms iš jūsų tinklo. Neretai LAN tinkle esantis kompiuteris užsikrečia kenkėjiška programa ir pradeda atakuoti sistemas tinkle ir už jo ribų.

Norėdami pridėti sąsają, spustelėkite pliuso simbolį, esantį „Snort“ sąsajos skirtuke.

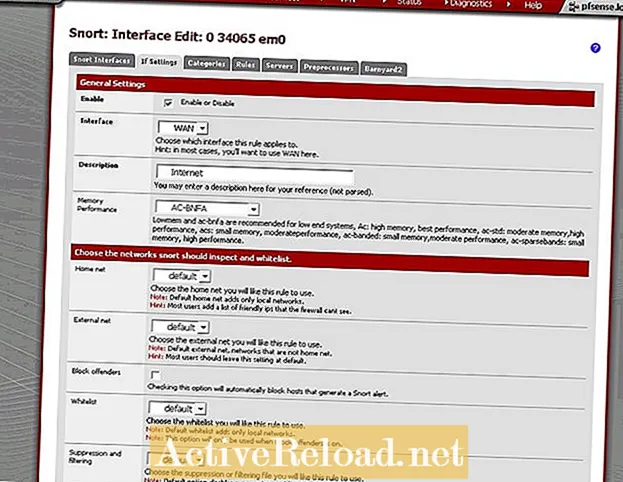

Sąsajos konfigūravimas

Spustelėję mygtuką Pridėti sąsają, pamatysite sąsajos nustatymų puslapį.Nustatymų puslapyje yra daugybė parinkčių, tačiau yra tik kelios, dėl kurių tikrai turite nerimauti, kad viskas būtų paleista ir paleista.

- Pirmiausia pažymėkite įgalinimo langelį puslapio viršuje.

- Tada pasirinkite sąsają, kurią norite konfigūruoti (šiame pavyzdyje pirmiausia konfigūruoju WAN).

- Nustatykite atminties našumą į AC-BNFA.

- Pažymėkite langelį „Prisijungti įspėjimuose, kad užfiksuotumėte unified2 failą“, kad barnyard2 veiks.

- Spustelėkite išsaugoti.

Jei naudojate a kelių langų maršrutizatorius, galite tęsti ir sukonfigūruoti kitas WAN sąsajas savo sistemoje. Taip pat rekomenduoju pridėti LAN sąsają.

Prieš paleidžiant sąsajas, kiekvienai sąsajai reikia sukonfigūruoti dar keletą parametrų. Norėdami sukonfigūruoti papildomus nustatymus, grįžkite į „Snort“ sąsajų skirtuką ir spustelėkite „E“ simbolį dešinėje puslapio pusėje šalia sąsajos. Tai grįš į tos sąsajos konfigūracijos puslapį. Norėdami pasirinkti taisyklių kategorijas, kurios turėtų būti įgalintos sąsajoje, spustelėkite skirtuką Kategorijos. Visos aptikimo taisyklės yra suskirstytos į kategorijas. Kategorijos, kuriose pateikiamos kylančių grėsmių taisyklės, prasidės „atsirandančiomis“, o „Snort.org“ taisyklės - „niurnėjimu“. Pasirinkę kategorijas, puslapio apačioje spustelėkite mygtuką Išsaugoti. Skirstydami taisykles į kategorijas, galite įgalinti tik tas kategorijas, kurios jus domina. Rekomenduoju įgalinti kai kurias bendresnes kategorijas. Jei savo tinkle naudojate konkrečias paslaugas, pvz., Žiniatinklį ar duomenų bazių serverį, turėtumėte įgalinti ir su jomis susijusias kategorijas. Svarbu atsiminti, kad „Snort“ reikės daugiau sistemos išteklių kaskart įjungus papildomą kategoriją. Tai taip pat gali padidinti klaidingų teigiamų rezultatų skaičių. Apskritai geriausia įjungti tik jums reikalingas grupes, tačiau drąsiai eksperimentuokite su kategorijomis ir pažiūrėkite, kas geriausiai veikia.Taisyklių kategorijų pasirinkimas

Koks yra taisyklių kategorijų tikslas?

Kaip galėčiau gauti daugiau informacijos apie taisyklių kategorijas?

Jei norite sužinoti, kokios taisyklės yra kategorijoje, ir sužinoti daugiau apie tai, ką jos daro, galite spustelėti kategoriją. Tai tiesiogiai susies jus su visų kategorijos taisyklių sąrašu.

Populiarios „Snort“ taisyklių kategorijos

| Kategorijos pavadinimas | apibūdinimas |

|---|---|

„snort_botnet-cnc.rules“ | Taikoma žinomiems botnet komandų ir valdymo kompiuteriams. |

snort_ddos.taisyklės | Aptinka paslaugų atsisakymo atakas. |

„snort_scan“ taisyklės | Šios taisyklės nustato uosto nuskaitymus, „Nessus“ zondus ir kitas informacijos rinkimo atakas. |

snort_virus.taisyklės | Aptinka žinomų Trojos arklių, virusų ir kirminų parašus. Labai rekomenduojama naudoti šią kategoriją. |

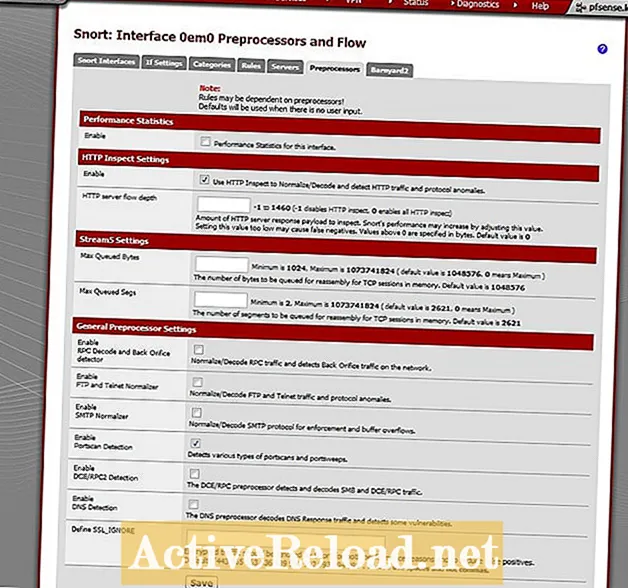

Išankstinio procesoriaus ir srauto nustatymai

Išankstinio procesoriaus nustatymų puslapyje yra keli nustatymai, kurie turėtų būti įjungti. Daugelis aptikimo taisyklių reikalauja, kad HTTP patikrinimas būtų įjungtas, kad jie veiktų.

- Dalyje HTTP tikrinimo nustatymai įgalinkite parinktį „Normalizuoti / iššifruoti naudoti HTTP tikrinimą“

- Bendrųjų išankstinio procesoriaus nustatymų skyriuje įgalinkite „Portscan Detection“

- Išsaugokite nustatymus.

Sąsajų paleidimas

Kai „Snort“ pridedama nauja sąsaja, ji automatiškai nepaleidžiama. Norėdami rankiniu būdu paleisti sąsajas, spustelėkite kiekvienos sukonfigūruotos sąsajos kairėje pusėje esantį žalią atkūrimo mygtuką.

Kai „Snort“ veikia, už sąsajos pavadinimo tekstas pasirodys žaliai. Norėdami sustabdyti „Snort“, spustelėkite raudoną mygtuką „Stop“, esantį kairėje sąsajos pusėje.

Yra keletas bendrų problemų, kurios gali užkirsti kelią „Snort“ paleidimui.

Jei šniurkščioti nepavyksta

Tikrinama, ar nėra perspėjimų

Sėkmingai sukonfigūravus ir paleidus „Snort“, aptikus taisykles atitinkantį srautą, turėtumėte pradėti matyti įspėjimus.

Jei nematote įspėjimų, skirkite šiek tiek laiko ir patikrinkite dar kartą. Gali praeiti šiek tiek laiko, kol pamatysite įspėjimus, atsižvelgiant į srauto kiekį ir įgalintas taisykles.

Jei norite perspėjimus peržiūrėti nuotoliniu būdu, galite įgalinti sąsajos nustatymą „Siųsti įspėjimus į pagrindinius sistemos žurnalus“. Įspėjimai, kurie rodomi sistemos žurnaluose, gali būti žiūrėta nuotoliniu būdu naudojant „Syslog“.

Šis straipsnis yra tikslus ir tikras, kiek autorius žino. Turinys skirtas tik informaciniams ar pramoginiams tikslams ir nepakeičia asmeninių ar profesionalių patarimų verslo, finansų, teisiniais ar techniniais klausimais.