Turinys

- Užfiksavimo vykdymas per žiniatinklio GUI

- Parinkčių paaiškinimai

- „Capture“ įkėlimas į „Wireshark“

- Vykdyti rankinį fiksavimą

- „Tcpdump“ komandų pavyzdžiai

- Parsisiųsti rankinio fiksavimo failą

Samas dirba kaip algoritminės prekybos įmonės tinklo analitikas. Informacinių technologijų bakalauro laipsnį jis įgijo UMKC.

Paketų fiksavimas gali būti labai naudingas šalinant tinklo problemas. Peržiūrėję fiksavimą galite tiksliai pamatyti, kokie paketai yra ant laido, arba kai kuriais atvejais jų trūksta.

Jei vartotojai skundžiasi, kad internetas „veikia lėtai“, galite paleisti pėdsaką, kad greitai rastumėte didelio pralaidumo vartotojus tinkle, arba ieškokite paketų praradimo šaltinių. Analizuojant fiksavimo failą, dažnai galima nustatyti problemas, kurios gali būti nematomos kitaip.

pfSense turi keletą integruotų funkcijų, leidžiančių užfiksuoti paketus. Šiuos užfiksuotus elementus galima peržiūrėti per žiniatinklio sąsają arba juos atsisiųsti iš sistemos ir peržiūrėti naudojant analizatorių, pvz., „Wireshark“.

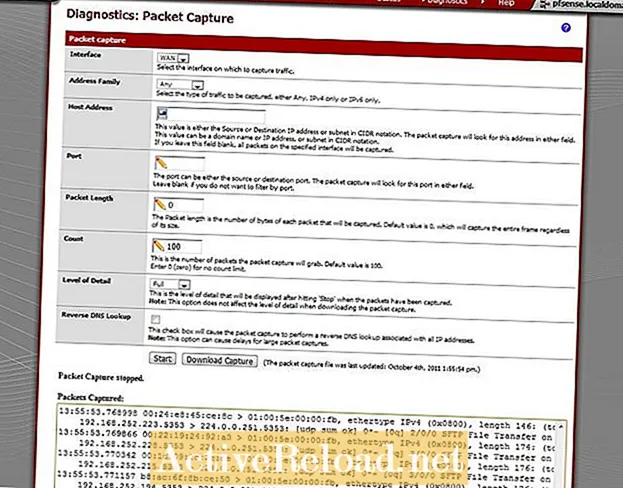

Užfiksavimo vykdymas per žiniatinklio GUI

Lengviausias būdas užfiksuoti paketus „pfSense“ sistemoje yra naudoti žiniatinklio sąsają. Paketų surinkimo funkcija yra diagnostikos meniu.

Norėdami pradėti pagrindinį fiksavimą, pasirinkite sąsają (WAN / LAN), kurioje norite paleisti fiksavimą, tada spustelėkite pradėti. Kai būsite pasirengę sustabdyti fiksavimą, tiesiog spustelėkite sustabdymo mygtuką.

Baigus užfiksuoti, nutiks du dalykai. Bus rodoma nuoroda, kad būtų galima atsisiųsti fiksavimo failą, o ekrane bus rodomi fiksavimo rezultatai.

Parinkčių paaiškinimai

Toliau pateikiami visų skirtingų paketų surinkimo puslapio variantų paaiškinimai. Ne visi jie bus taikomi jums, tačiau kai kurie iš jų yra naudingi norint sumažinti užfiksavimo failo dydį.

Kuo daugiau filtrų galėsite pritaikyti fiksuodami, tuo lengviau bus rasti tai, ko ieškote. Jei nesu tikras, ko tiksliai ieškau, tada užfiksuoju visus paketus ir surūšiuoju juos „Wireshark“.

- Sąsaja - Dažniausiai aš renkuosi LAN sąsają fiksavimui, kad galėčiau matyti viduje esančius IP adresus. Jei bandote susekti srautą iš ne savo tinklo, naudokite WAN sąsają.

- Adresų šeima - Paprastai šį rinkinį palieku „Bet koks“. Jei nenorite matyti jokio „IPv6“ srauto užfiksavę, galite pasirinkti tik „IPv4“.

- Pagrindinio kompiuterio adresas - Jei ieškote srauto iš konkretaus pagrindinio kompiuterio ar tinklo, galite filtruoti fiksavimą. Jei nesate tikri, ko ieškote, palikite šį lauką tuščią.

- Uostas - Šis laukas leidžia filtruoti fiksavimą pagal šaltinio arba paskirties prievado numerius.

- Paketo ilgis - Numatytasis 0 užfiksuos visą paketą. Kartais naudinga užfiksuoti tik pirmuosius 68 baitus paketo, jei jums nereikia matyti naudingosios apkrovos.

- Grafas - nustato fiksuojamų paketų skaičių. Pvz., Jei nustatysite tai į 100, fiksavimas paimtų pirmuosius 100 paketų, atitinkančių filtrą. Vis dėlto vis tiek turite paspausti stop.

- Detalumo lygis - Šis nustatymas turi įtakos tik tai, kiek detalių rodoma fiksavimo lange spustelėjus „Stop“. Jei atsisiųsite fiksavimo failą, jis visada parodys visą paketą, nebent nurodėte maksimalų paketo ilgį.

- Atvirkštinė DNS paieška - Paprastai palieku šį nustatymą išjungtą, nes tai leidžia daug greičiau užfiksuoti. „Wireshark“ taip pat gali išspręsti vardą, jei reikia.

„Capture“ įkėlimas į „Wireshark“

Kai vykdote fiksavimą naudodamiesi žiniatinklio sąsaja, galite atsisiųsti „Pcap“ failą tiesiai į „Wireshark“ analizei atlikti. Įkėlę failą į „Wireshark“, galite pradėti taikyti įvairius ekrano filtrus ieškomiems paketams surasti.

Vykdyti rankinį fiksavimą

Kita paketų užfiksavimo galimybė yra rankiniu būdu paleisti „tcpdump“ iš apvalkalo. Naudodami rankinį metodą galite geriau kontroliuoti fiksuodami naudojamus parametrus.

Galite prisijungti prie „pfSense“ apvalkalo su bet kuriuo SSH klientu, bet man patinka naudoti „Putty“. Prisijungę prie konsolės, pasirinkite 8 parinktį, kad pasiektumėte apvalkalą.

Kai paleisite „tcpdump“, turite nurodyti sąsają, kurioje norite paleisti fiksavimą. Kai prisijungiate prie konsolės, „pfSense“ išvardys sąsajų pavadinimus, paprastai jie yra panašūs į em0 arba rl1.

Sąsajų pavadinimai yra pagrįsti branduolio moduliu, palaikančiu tinklo plokštę. Galite paleisti „ifconfig“, kad rankiniu būdu išvardytumėte sąsajas sistemoje.

„Tcpdump“ komandų pavyzdžiai

| Komanda | Paaiškinimas |

|---|---|

tcpdump -i em0 -w capture.pcap | Užfiksuokite visus paketus em0 sąsajoje ir išsaugokite juos faile capture.pcap. |

tcpdump -i em0 pagrindinis kompiuteris 192.168.1.1 | Fiksuokite em0 paketus, kurių šaltinio arba paskirties adresas yra 192.168.1.1. Ekrane parodykite išvestį. |

tcpdump -i rl0 http arba ftp | Užfiksuokite bet kokį HTTP arba FTP srautą rl0. |

tcpdump -i rl0 icmp | Užfiksuokite tik icmp srautą rl0 sąsajoje. |

Parsisiųsti rankinio fiksavimo failą

Yra keli skirtingi metodai, kuriuos galite naudoti, norėdami atsisiųsti surinkimo failus iš „pfSense“, atlikę rankinį fiksavimą. Man patinka atsisiųsti failus iš „pfSense“ naudojant programą „WinSCP“. „WinSCP“ yra GUI programa, veikianti „Windows“ sistemoje, turinti galimybę atsisiųsti failus per SSH.

Kita galimybė yra atsisiųsti failus naudojant žiniatinklio sąsają. Diagnostikos meniu yra puslapis „Vykdyti komandą“. Šiame puslapyje rasite atsisiuntimo skyrių, kuriame galite nurodyti failą „pfSense“ failų sistemoje, kurį norite atsisiųsti. Jei naudojate šį metodą, turite nurodyti visą failo kelią.

Jei paleisite tcpdump nepakeisdami katalogų, failai pagal numatytuosius nustatymus bus sukurti / root.

Šis straipsnis yra tikslus ir tikras, kiek autorius žino. Turinys skirtas tik informaciniams ar pramoginiams tikslams ir nepakeičia asmeninių ar profesionalių patarimų verslo, finansų, teisiniais ar techniniais klausimais.